Anleitung zur Übung 5

Der Grundstoff

Computer sind über Netzwerke miteinander verbunden. Doch wie reden sie unter einander und wie verstehen sie sich? In dieser Übung spielen die Kinder die beteiligten Geräte. Dabei werden die Kindern lernen, wie man sich mit einfachen Mitteln Nachrichten zu kommen lassen kann.

Das Ziel

Spielerisch werden Adressierungen in Netzwerken erarbeitet.

Das Material

- Ausdruck Kopiervorlage in ausreichender Menge (s.dort)

- Klebeband

- Schere

In die Kopiervorlage 4 kann man die Namen der beteiligten Kinder eintragen, so dass gewährleistet ist, das auch jede und jeder eine E-Mail bekommt.

Kopiervorlage 1 Kopiervorlage 2 Kopiervorlage 3 Kopiervorlage 4

Und so geht es!

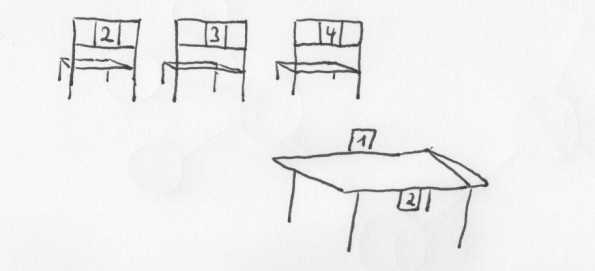

Jeweils drei Stühle verkehrt herum im Halbkreis um einen Tisch stellen. Auf die Rückseite der Lehne werden die Ziffer 2 bis 4 kleben. An die zu den Stühlen gewandte Tischseite die 1 kleben, auf die andere Seite eine der Zahlen 2 bis 4. In die Mitte des Raumes einen Tisch stellen und die 1 anbringen.

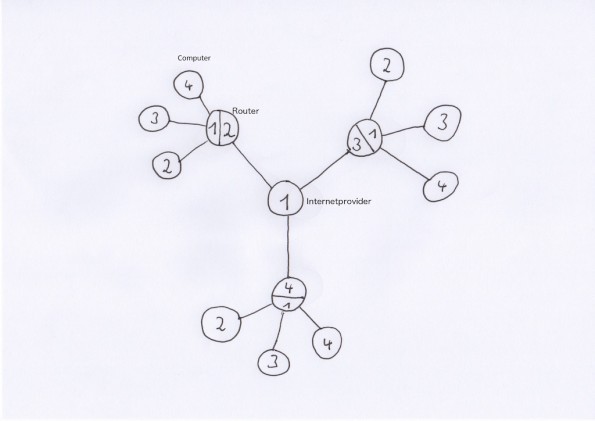

Es werden 13 Kinder benötigt, bei weniger Kindern kann man die Anzahl der „Computer“ reduzieren oder einen ganzen Konten weg lassen, bei mehr Kindern entsprechend hinzufügen.

Eine Zeichnung sagt mehr als tausend Worte:

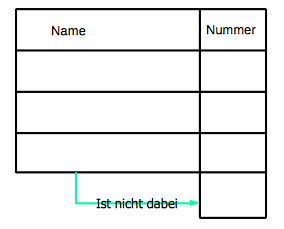

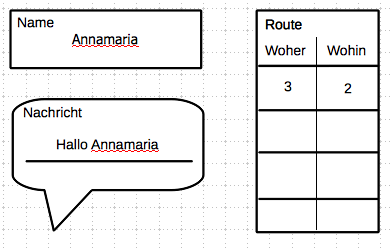

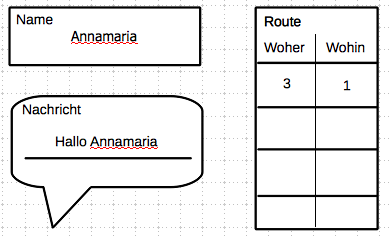

Es gibt drei Kopiervorlagen, die eine enthält den Empfängername und die Nachricht sowie eine „Lauftabelle“, die andere ist die Grundlage für das funktionieren des Netzwerkes und wird an die Knotenpunktkinder (Router) verteilt. Die Dritte enthält die Bearbeitungsvorschrift für den Provider.

Als erstes füllt jeder Router seine Tabelle mit Namen und Nummern, in das Feld Ist nicht dabei wird die Zahl 1 eingetragen für den InternetProvider (kurz IP) in der Mitte. Und schon kann es los gehen:

Ein Kind erhält von Außen eine E-Mail und gibt diese an den Router weiter (seine/ihre Nummer 1), Dieser guckt nach, ob der Empfänger in seiner Tabelle steht. Ist dies der Fall hatte die E-Mail eine kurze Strecke. Dabei wird das erste Feld der Route- Tabelle z.B. die „3“ eingetragen und als Ziel die „2“.

Ist es nicht der Fall gibt sie die E-Mail an den IP in der Mitte weiter. Vorher füllt der „Router“ aber noch die Tabelle auf der E-Mail.

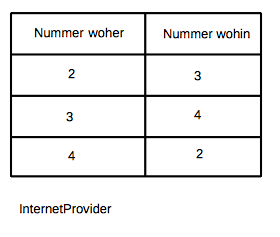

Dieser hat sich ebenfalls seine Tabelle gefüllt, aber nicht mit Namen sondern mit den Ablaufnummern. D.h. er oder sie trägt folgende Zahlen zu Anfang ein:

Anhand dieser Tabelle kann der InetrnetProvider alle Anfragen in seinem Netz bearbeiten. Kommt also eine E- Mail zu ihm trägt er dort in die E-Mail-Route-Tabelle seine Nummer des Routers ein, von der die E-Mail kommt, schaut dann in seine Tabelle und trägt dann in die E-Mail-Route-Tabelle seine Wohin-Nummer ein. Anschließend liefert er die E-Mail an diesen Router aus. Dieser wiederum trägt erst einmal die Woher Nummer auf der E-Mail ein, schaut nach, ob der Empfängername in seine Netzwerk bekannt ist und entsprechend vervollständigt er die Tabelle und liefert die E-Mail entweder in seinem Netzwerk aus oder gibt sie an den IP zurück, je nach dem ob er den Namen in seiner Tabelle gefunden hat oder nicht. So geht das weiter bis die E-Mail ankommt.